There is a vulnerability in the BMC firmware image authentication design

at Supermicro MBD-X12DPG-OA6

. An attacker can modify the firmware to bypass BMC inspection and bypass the signature verification process

1. Mô tả CVE : CVE-2024-10237

– Có một lỗ hổng trong thiết kế xác thực firmware BMC tại Supermicro MBD-X12DPG-OA6. Một kẻ tấn công có thể sửa đổi firmware để vượt qua quá trình kiểm tra BMC và bỏ qua quy trình xác minh chữ ký.

– Vendor – Product – Version bị ảnh hưởng : Supermicro – MBD-X12DPG-OA6 (không có phiên bản cụ thể được chỉ định).

2. Phân tích kỹ thuật tấn công :

– Dựa trên CVE và MITRE ATT&CK, các kỹ thuật tấn công có thể khai thác lỗ hổng này bao gồm:

– T1592.003 – Firmware : Kẻ tấn công có thể sửa đổi firmware để thực hiện các cuộc tấn công khác.

– T1053.002 – Scheduled Task/Job : Sử dụng các tác vụ đã lên lịch để chạy mã độc hoặc firmware đã sửa đổi.

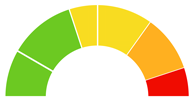

3. Tác động tiềm tàng :

– Nếu CVE bị khai thác thành công, có thể dẫn đến các tác động nghiêm trọng, bao gồm:

– Đánh cắp dữ liệu nhạy cảm từ hệ thống.

– Leo thang đặc quyền, cho phép kẻ tấn công kiểm soát hệ thống.

– Tê liệt hệ thống hoặc làm gián đoạn hoạt động của nó.

– Cài đặt mã độc hoặc backdoor để duy trì quyền truy cập trái phép.

4. Các biện pháp giảm thiểu :

– Để giảm thiểu rủi ro từ lỗ hổng này, các bước cụ thể có thể bao gồm:

• Cập nhật phần mềm hoặc vá lỗ hổng nếu có.

• Tăng cường cấu hình bảo mật khi cần thiết (ví dụ: kích hoạt xác thực đa yếu tố, hạn chế quyền truy cập).

• Sử dụng các công cụ hoặc phần mềm bảo mật cụ thể để phát hiện và ngăn chặn (ví dụ: phần mềm diệt virus, hệ thống phát hiện xâm nhập).

• Triển khai các phương pháp giám sát và báo cáo để phát hiện hoạt động bất thường (ví dụ: kích hoạt ghi nhật ký, thiết lập cảnh báo).